このページでは、「IPv6 ダイナミック DNS」サービスを YAMAHA ルータで使用する方法について、以下の 3 つの節に分けて説明します。

まず、YAMAHA ルータを本サービスの DDNS ホスト名に関連付け、YAMAHA ルータがフレッツ回線または IPv6 インターネットに接続されている場合に、自動的に本サービスの DDNS ホスト名に登録されている IPv6 アドレスが更新されるようにする方法を説明します。

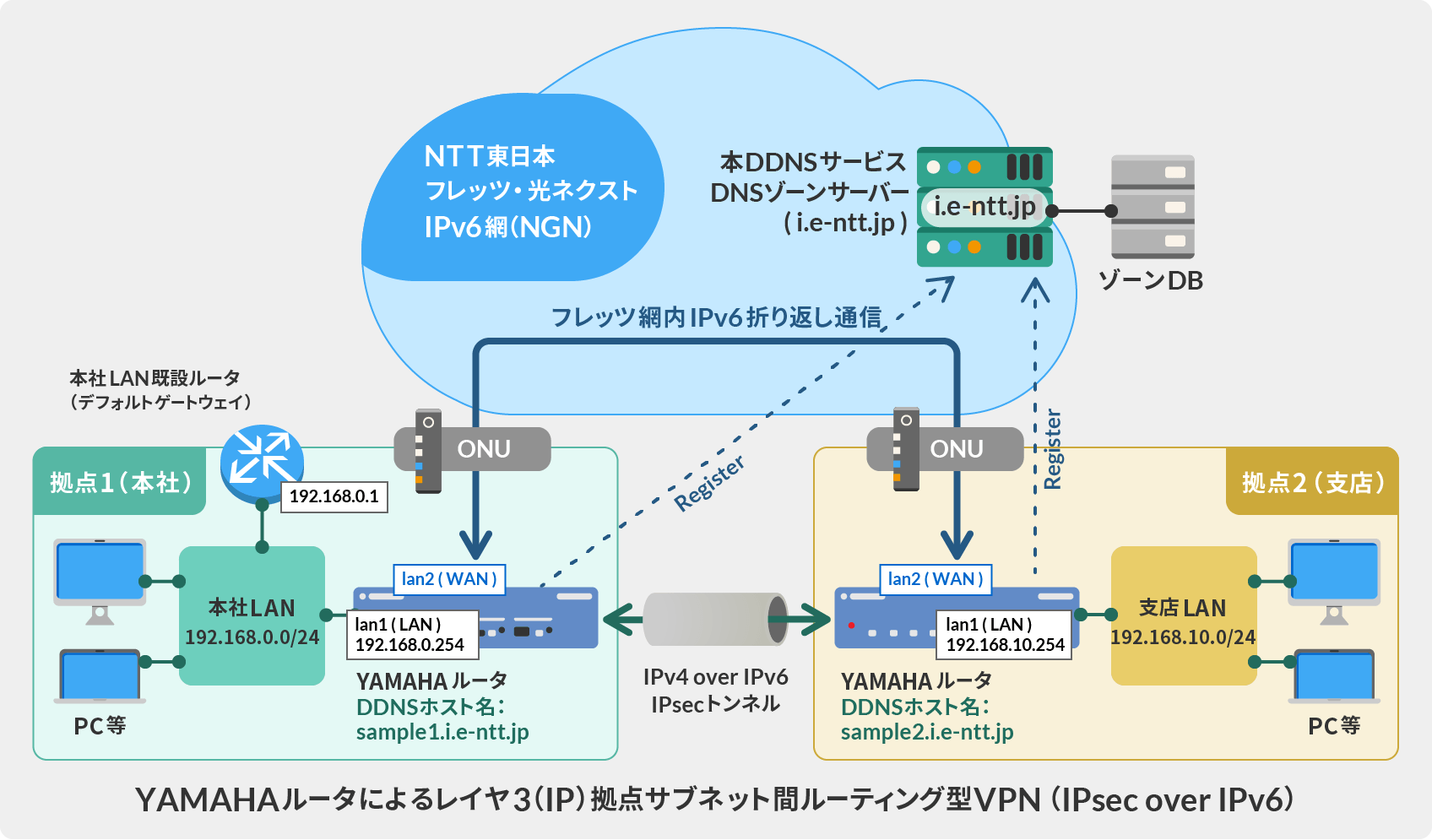

次に、YAMAHA ルータに内蔵されている IPsec VPN 機能を用いて、拠点間で IPv4 over IPv6 VPN トンネルを構築する具体的な設定例を説明します。

ここに記載されている方法を参考にすれば、どなたでも、YAMAHA ルータおよびフレッツ・光ネクスト回線を用いて、拠点間の高速・低遅延で安定した、かつ IPv6 アドレスの変更を自動追従することができる、IP ルーティングベースの VPN 接続を構築できます。

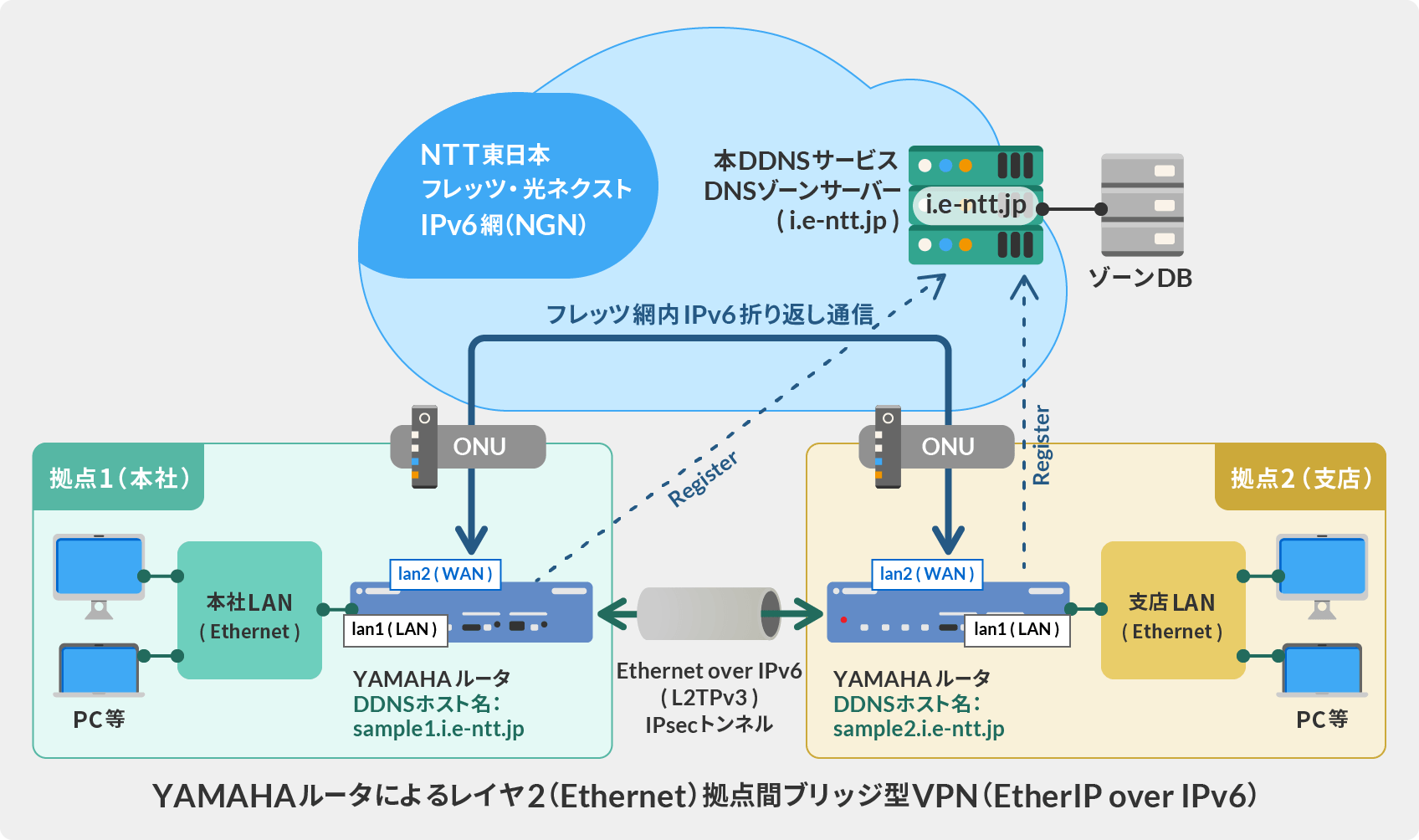

最後に、YAMAHA ルータに内蔵されている L2TPv3/IPsec VPN 機能を用いて、拠点間で Ethernet over IPv6 トンネルを構築する具体的な設定例を説明します。

ここに記載されている方法を参考にすれば、どなたでも、YAMAHA ルータおよびフレッツ・光ネクスト回線を用いて、拠点間の高速・低遅延で安定した、かつ IPv6 アドレスの変更を自動追従することができる、仮想的な広域イーサネットを構築できます。

前提条件

- 一般的に、最新のファームウェア (11.01.25 またはそれ以降を推奨) が動作する、以下の機能に対応した YAMAHA ルータが、本「OPEN IPv6 DDNS for フレッツ・光ネクスト」サービスおよび本サービスを用いた VPN の構築に対応しています。

- ここでは、YAMAHA ルータの例として「YAMAHA RTX810」を使用します。

- WAN 回線としては、すべての拠点で、フレッツ・光ネクスト (IPv6 アドレスおよび DNS サーバー設定が NTT 局内から RA および DHCPv6 により自動的に割り当てられる回線) を利用することを想定しています。

- YAMAHA ルータの「lan2」ポートに WAN 回線を、「lan1」ポートに LAN 回線を接続することを想定しています。

1. YAMAHA ルータを本サービスの DDNS ホスト名に関連付ける方法

まず、YAMAHA ルータを本サービスの DDNS ホスト名に関連付け、YAMAHA ルータがフレッツ回線または IPv6 インターネットに接続されている場合に、自動的に本サービスの DDNS ホスト名に登録されている IPv6 アドレスが更新されるようにする方法を説明します。この方法を習得すると、以下で別途説明するような VPN 構築以外の目的でYAMAHA ルータとフレッツ・光ネクスト回線 (たとえば、IPv6 経由のスイッチの Ping 監視、SNMP 監視、SSH による遠隔ログインなど) の組み合わせが利用できるようになり、大変便利です。

- すでに DDNS ホスト名は作成されており、以下のようなパラメータとなっているものと仮定します。

- 「sample1.i.e-ntt.jp」という DDNS ホスト名を作成済み。DDNS ホストの新規作成はこちら

- 専用更新ホスト名として「update-0123456789abcdefff.i.e-ntt.jp」が割り当てられているものとする。

すなわち、この「専用更新ホスト名」に任意の IPv6 パケット (ping でもよい) を一定期間ごとに送出することにより、DDNS ホスト名の IPv6 アドレスを更新することができる。

最初に、インターフェイス「lan2」にフレッツ回線を接続すると自動的に IPv6 アドレスが NTT 収容ビルから割り当てられるように、下記のような設定をする必要があります。

次に、YAMAHA ルータに内蔵されているイベントマネージャに、1 分ごとに呼び出されるタスクを追加します。これにより、YAMAHA ルータが 1 分おきに本 DDNS サービスに対して自己の IPv6 アドレスを更新するためのパケットを送信することができるようになります。

# 設定消去と再起動

administrator

cold start

# 初期化

administrator

console lines infinity

# 本体初期化後の初期設定 (デフォルトの IP アドレスや DHCP サーバーの設定を消去)

login timer 300

no dhcp service

no dhcp server rfc2131 compliant except remain-silent

no dhcp scope 1

no ip lan1 address

# プロンプトを見やすくする

console prompt sample1

# WAN ポートを IPv6 アドレス自動取得に設定

ipv6 routing on

ipv6 lan2 address auto

ipv6 lan2 dhcp service client ir=on

# WAN ポートから取得したフレッツ・光ネクストの DNS サーバー情報を利用

dns server dhcp lan2

# OPEN IPv6 ダイナミック DNS ホストの自動更新用パケットの送信設定

# 以下の部分は、実際に作成された DDNS ホスト名の「更新専用ホスト」名に置き換えてください

schedule at 1 *:*:00 * lua -e 'rt.command("ping6 update-0123456789abcdefff.i.e-ntt.jp")'

上記が完了したら、lan2 インターフェイスにフレッツ・光ネクスト回線を接続することにより、YAMAHA ルータの IPv6 アドレスが、事前に作成された DDNS ホスト名に対して、1 分間に 1 回の間隔で、自動的に更新されるようになります。

2. YAMAHA ルータを用いてフレッツ網内で拠点間 L3-VPN (IPv4 over IPv6, IPsec) を構築する設定例

次に、YAMAHA ルータに内蔵されている IPsec VPN 機能を用いて、拠点間で IPv4 over IPv6 VPN トンネルを構築する具体的な設定例を説明します。

ここに記載されている方法を参考にすれば、どなたでも、YAMAHA ルータおよびフレッツ・光ネクスト回線を用いて、拠点間の高速・低遅延で安定した、かつ IPv6 アドレスの変更を自動追従することができる、IP ルーティングベースの VPN 接続を構築できます。

- 一般的に、最新のファームウェア (11.01.25 またはそれ以降を推奨) が動作する、以下の機能に対応した YAMAHA ルータが、本「OPEN IPv6 DDNS for フレッツ・光ネクスト」サービスおよび本サービスを用いた VPN の構築に対応しています。

- ここでは、YAMAHA ルータの例として「YAMAHA RTX810」を使用します。

- 以下の設定例では、IPsec VPN での認証方式は、事前共有キー (Pre-shared key) とし、事前共有キーの文字列は「password12345」とします。事前共有キーは、任意のものに変更して使用してください。

- WAN 回線としては、すべての拠点で、フレッツ・光ネクスト (IPv6 アドレスおよび DNS サーバー設定が NTT 局内から RA および DHCPv6 により自動的に割り当てられる回線) を利用することを想定しています。

- YAMAHA ルータの「lan2」ポートに WAN 回線を、「lan1」ポートに LAN 回線を接続することを想定しています。

- 2 つの拠点で、合計 2 台の YAMAHA ルータを設置するものとします。

すでに DDNS ホスト名は作成されており、以下のようなパラメータとなっているものと仮定します。

- 拠点 1: 「sample1.i.e-ntt.jp」という DDNS 名を作成済み。DDNS ホストの新規作成はこちら

専用更新ホスト名として「update-0123456789abcdefff.i.e-ntt.jp」が割り当てられているものとする。

- 拠点 2: 「sample2.i.e-ntt.jp」という DDNS 名を作成済み。DDNS ホストの新規作成はこちら

専用更新ホスト名として「update-fffedcba9876543210.i.e-ntt.jp」が割り当てられているものとする。

- 2 つの拠点のそれぞれの IPv4 ネットワーク間を、IPsec VPN で接続します。この際、2 つの拠点にはそれぞれ以下のような IPv4 ネットワークが接続されているものとします。

- 拠点 1: 「192.168.0.0/24」というネットワークがあるものとします。

本設定例における拠点 1 の YAMAHA ルータは、拠点 1 のLAN 内では、192.168.0.254 という IP アドレスを持つものとします。本 YAMAHA ルータがデフォルト・ゲートウェイでない場合は、LAN 内のデフォルト・ゲートウェイとなっている既設ルータ (以下の設定例では、192.168.0.1 がデフォルト・ゲートウェイとなっている既設ルータであることを想定しています) に設定を追加し、拠点 2 の「192.168.10.0/24」という IP サブネットに対して 192.168.0.254 をネクストホップとするスタティック・ルーティング・テーブルを追加するか、または、OSPF や RIP などのダイナミック・ルーティング・プロトコルを使用する必要があります。

- 拠点 2: 「192.168.10.0/24」というネットワークを作成するものとします。

本設定例における拠点 2 の YAMAHA ルータは、拠点 2 の LAN 内では、192.168.10.254 という IP アドレスを持つものとします。また、拠点 2 の LAN 内の DHCP クライアントに対して、拠点 2 の YAMAHA ルータは、192.168.10.101 - 192.168.10.200 の範囲内の DHCP プールから、DHCP プロトコルにより IP アドレスを自動配布するものとします。本設定例における拠点 2 の YAMAHA ルータは、イニシエータとして、拠点 1 の YAMAHA ルータに IPsec VPN 接続を行います。VPN 接続が完了すると、拠点 2 の YAMAHA ルータは、「192.168.10.0/24」というネットワークを拠点 1 の YAMAHA ルータのルーティング・ポリシーに挿入します。これにより、拠点 2 と 拠点 1 との VPN 接続が完了し、LAN 内のクライアント同士は、異なる拠点同士であっても互いに VPN 通信をすることができるようになります。

拠点 1 の YAMAHA ルータの設定例は、以下のとおりです。工場出荷時の状態から YAMAHA ルータの電源を投入し、以下のように入力するだけで、VPN 設定が完了します。

# 設定消去と再起動

administrator

cold start

# 初期化

administrator

console lines infinity

# 本体初期化後の初期設定 (デフォルトの IP アドレスや DHCP サーバーの設定を消去)

login timer 300

no dhcp service

no dhcp server rfc2131 compliant except remain-silent

no dhcp scope 1

no ip lan1 address

# プロンプトを見やすくする

console prompt sample1

# WAN ポートを IPv6 アドレス自動取得に設定

ipv6 routing on

ipv6 lan2 address auto

ipv6 lan2 dhcp service client ir=on

# WAN ポートから取得したフレッツ・光ネクストの DNS サーバー情報を利用

dns server dhcp lan2

# OPEN IPv6 ダイナミック DNS ホストの自動更新用パケットの送信設定

# 以下の部分は、実際に作成された DDNS ホスト名の「更新専用ホスト」名に置き換えてください

schedule at 1 *:*:00 * lua -e 'rt.command("ping6 update-0123456789abcdefff.i.e-ntt.jp")'

# LAN ポートに拠点 A の社内 LAN の IPv4 アドレスとデフォルトゲートウェイを設定

ip routing on

ip lan1 address 192.168.0.254/24

# 拠点 1 の既設のルータがデフォルト・ゲートウェイとなっていることを想定

ip route default gateway 192.168.0.1

# IPv4 over IPv6 トンネル (IPsec) の作成

tunnel select 1

ipsec tunnel 1

ipsec sa policy 1 1 esp aes-cbc

ipsec ike version 1 2

ipsec ike keepalive log 1 on

ipsec ike keepalive use 1 on rfc4306 10 6 0

# 'password12345' の部分は IPsec 事前共有キー。任意のキーに変更すること

ipsec ike pre-shared-key 1 text password12345

# 下の行ではこの YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

ipsec ike local name 1 sample1.i.e-ntt.jp fqdn

# 下の行では対向先の YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

ipsec ike remote name 1 sample2.i.e-ntt.jp fqdn

ip tunnel tcp mss limit auto

tunnel enable 1

tunnel select none

ipsec auto refresh on

# 192.168.10.0/24 宛のパケットは VPN を経由して対向先 YAMAHA ルータへ届くよう設定

ip route 192.168.10.0/24 gateway tunnel 1

# 設定を保存し、一旦再起動をする。

save

restart

拠点 2 の YAMAHA ルータの設定例は、以下のとおりです。工場出荷時の状態から YAMAHA ルータの電源を投入し、以下のように入力するだけで、VPN 設定が完了します。

# 設定消去と再起動

administrator

cold start

# 初期化

administrator

console lines infinity

# 本体初期化後の初期設定 (デフォルトの IP アドレスや DHCP サーバーの設定を消去)

login timer 300

no dhcp service

no dhcp server rfc2131 compliant except remain-silent

no dhcp scope 1

no ip lan1 address

# プロンプトを見やすくする

console prompt sample2

# WAN ポートを IPv6 アドレス自動取得に設定

ipv6 routing on

ipv6 lan2 address auto

ipv6 lan2 dhcp service client ir=on

# WAN ポートから取得したフレッツ・光ネクストの DNS サーバー情報を利用

dns server dhcp lan2

# OPEN IPv6 ダイナミック DNS ホストの自動更新用パケットの送信設定

# 以下の部分は、実際に作成された DDNS ホスト名の「更新専用ホスト」名に置き換えてください

schedule at 1 *:*:00 * lua -e 'rt.command("ping6 update-fffedcba9876543210.i.e-ntt.jp")'

# LAN ポートに拠点 B の社内 LAN の IPv4 アドレスを設定

ip routing on

ip lan1 address 192.168.10.254/24

# 拠点 B の社内 LAN に DHCP で IPv4 アドレスおよびゲートウェイ情報を配布

dhcp service server

dhcp server rfc2131 compliant except remain-silent

dhcp scope 1 192.168.10.101-192.168.10.200/24

dhcp scope option 1 router=192.168.10.254

dhcp scope option 1 dns=8.8.8.8

# IPv4 over IPv6 トンネル (IPsec) の作成

tunnel select 1

ipsec tunnel 1

ipsec sa policy 1 1 esp aes-cbc

ipsec ike version 1 2

ipsec ike keepalive log 1 on

ipsec ike keepalive use 1 on rfc4306 10 6 0

# 'password12345' の部分は IPsec 事前共有キー。任意のキーに変更すること

ipsec ike pre-shared-key 1 text password12345

# 下の行ではこの YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

ipsec ike local name 1 sample2.i.e-ntt.jp fqdn

# 下の行では対向先の YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

ipsec ike remote name 1 sample1.i.e-ntt.jp fqdn

ip tunnel tcp mss limit auto

tunnel enable 1

tunnel select none

ipsec auto refresh on

# すべてのパケットは VPN を経由して対向先 YAMAHA ルータへ届くよう設定

ip route default gateway tunnel 1

# 設定を保存し、一旦再起動をする。

save

restart

3. YAMAHA ルータを用いてフレッツ網内で拠点間仮想広域イーサネット VPN (Ethernet over IPv6, L2TPv3) を構築する設定例

最後に、YAMAHA ルータに内蔵されている L2TPv3 VPN 機能を用いて、拠点間で Ethernet over IPv6 トンネルを構築する具体的な設定例を説明します。

ここに記載されている方法を参考にすれば、どなたでも、YAMAHA ルータおよびフレッツ・光ネクスト回線を用いて、拠点間の高速・低遅延で安定した、かつ IPv6 アドレスの変更を自動追従することができる、仮想的な広域イーサネットを構築できます。

- 一般的に、最新のファームウェア (11.01.25 またはそれ以降を推奨) が動作する YAMAHA ルータが、本「OPEN IPv6 DDNS for フレッツ・光ネクスト」サービスおよび本サービスを用いた VPN の構築に対応しています。

- ここでは、YAMAHA ルータの例として「YAMAHA RTX810」を使用します。

- WAN 回線としては、すべての拠点で、フレッツ・光ネクスト (IPv6 アドレスおよび DNS サーバー設定が NTT 局内から RA および DHCPv6 により自動的に割り当てられる回線) を利用することを想定しています。

- YAMAHA ルータの「lan2」ポートに WAN 回線を、「lan1」ポートに LAN 回線を接続することを想定しています。

- 2 つの拠点で、合計 2 台の YAMAHA ルータを設置するものとします。

すでに DDNS ホスト名は作成されており、以下のようなパラメータとなっているものと仮定します。

- 拠点 1: 「sample1.i.e-ntt.jp」という DDNS 名を作成済み。DDNS ホストの新規作成はこちら

専用更新ホスト名として「update-0123456789abcdefff.i.e-ntt.jp」が割り当てられているものとする。

- 拠拠点 2: 「sample2.i.e-ntt.jp」という DDNS 名を作成済み。DDNS ホストの新規作成はこちら

専用更新ホスト名として「update-fffedcba9876543210.i.e-ntt.jp」が割り当てられているものとする。

- 以下の設定が完了すると、拠点 1 の YAMAHA ルータと拠点 2 の YAMAHA ルータとは、いずれも、lan1 ポート同士が Ethernet でブリッジ接続されたことになり、任意の Ethernet 装置が相互に通信できるようになります。

拠点 1 の YAMAHA ルータの設定例は、以下のとおりです。工場出荷時の状態から YAMAHA ルータの電源を投入し、以下のように入力するだけで、VPN 設定が完了します。

# 設定消去と再起動

administrator

cold start

# 初期化

administrator

console lines infinity

# 本体初期化後の初期設定 (デフォルトの IP アドレスや DHCP サーバーの設定を消去)

login timer 300

no dhcp service

no dhcp server rfc2131 compliant except remain-silent

no dhcp scope 1

no ip lan1 address

# プロンプトを見やすくする

console prompt sample1

# WAN ポートを IPv6 アドレス自動取得に設定

ipv6 routing on

ipv6 lan2 address auto

ipv6 lan2 dhcp service client ir=on

# WAN ポートから取得したフレッツ・光ネクストの DNS サーバー情報を利用

dns server dhcp lan2

# OPEN IPv6 ダイナミック DNS ホストの自動更新用パケットの送信設定

# 以下の部分は、実際に作成された DDNS ホスト名の「更新専用ホスト」名に置き換えてください

schedule at 1 *:*:00 * lua -e 'rt.command("ping6 update-0123456789abcdefff.i.e-ntt.jp")'

# L2TPv3 (Ethernet over IPv6) トンネルの作成

tunnel select 1

tunnel encapsulation l2tpv3-raw

# 下の行では対向先の YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

tunnel endpoint name sample2.i.e-ntt.jp fqdn

l2tp always-on on

l2tp tunnel auth on yamaha

l2tp tunnel disconnect time off

l2tp keepalive use on 5 10

l2tp keepalive log on

l2tp syslog on

l2tp remote end-id vpn

ip tunnel tcp mss limit auto

tunnel enable 1

tunnel select none

l2tp service on l2tpv3

# lan1 を VPN トンネルとの間で L2 ブリッジする

bridge member bridge1 lan1 tunnel1

# L2 ブリッジに IPv4 アドレスを付ける

# VPN 接続先のセグメント内で通用する IPv4 アドレスであれば望ましい

# (その場合は VPN 経由でこのルータのプライベート IP にアクセスし

# telnet でログインすることもできるようになる)

# が、VPN 接続先のセグメントと関係がない IPv4 アドレスでも良い。

# この仮想の IPv4 アドレスは、後述の heartbeat2 コマンドにより定期的に

# パケットを VPN に対して送出することにより VPN トンネルを維持しよう

# とするために使用される。本来は設定しなくても良いが、

# 設定することを推奨する。

ip bridge1 address 10.255.255.253/22

# heartbeat2 コマンドにより、VPN を通じて定期的に無意味なパケットが

# 送信される。これにより VPN トンネルが維持される。

heartbeat2 myname keepalive

heartbeat2 transmit 1 auth keepalive 10.255.255.255

heartbeat2 transmit interval 30

heartbeat2 transmit enable 1

# 設定を保存し、一旦再起動をする。

save

restart

拠点 2 の YAMAHA ルータの設定例は、以下のとおりです。工場出荷時の状態から YAMAHA ルータの電源を投入し、以下のように入力するだけで、VPN 設定が完了します。

# 設定消去と再起動

administrator

cold start

# 初期化

administrator

console lines infinity

# 本体初期化後の初期設定 (デフォルトの IP アドレスや DHCP サーバーの設定を消去)

login timer 300

no dhcp service

no dhcp server rfc2131 compliant except remain-silent

no dhcp scope 1

no ip lan1 address

# プロンプトを見やすくする

console prompt sample2

# WAN ポートを IPv6 アドレス自動取得に設定

ipv6 routing on

ipv6 lan2 address auto

ipv6 lan2 dhcp service client ir=on

# WAN ポートから取得したフレッツ・光ネクストの DNS サーバー情報を利用

dns server dhcp lan2

# OPEN IPv6 ダイナミック DNS ホストの自動更新用パケットの送信設定

# 以下の部分は、実際に作成された DDNS ホスト名の「更新専用ホスト」名に置き換えてください

schedule at 1 *:*:00 * lua -e 'rt.command("ping6 update-fffedcba9876543210.i.e-ntt.jp")'

# L2TPv3 (Ethernet over IPv6) トンネルの作成

tunnel select 1

tunnel encapsulation l2tpv3-raw

# 下の行では対向先の YAMAHA ルータの DDNS ホスト名 (FQDN) を指定する

tunnel endpoint name sample1.i.e-ntt.jp fqdn

l2tp always-on on

l2tp tunnel auth on yamaha

l2tp tunnel disconnect time off

l2tp keepalive use on 5 10

l2tp keepalive log on

l2tp syslog on

l2tp remote end-id vpn

ip tunnel tcp mss limit auto

tunnel enable 1

tunnel select none

l2tp service on l2tpv3

# lan1 を VPN トンネルとの間で L2 ブリッジする

bridge member bridge1 lan1 tunnel1

# L2 ブリッジに IPv4 アドレスを付ける

# VPN 接続先のセグメント内で通用する IPv4 アドレスであれば望ましい

# (その場合は VPN 経由でこのルータのプライベート IP にアクセスし

# telnet でログインすることもできるようになる)

# が、VPN 接続先のセグメントと関係がない IPv4 アドレスでも良い。

# この仮想の IPv4 アドレスは、後述の heartbeat2 コマンドにより定期的に

# パケットを VPN に対して送出することにより VPN トンネルを維持しよう

# とするために使用される。本来は設定しなくても良いが、

# 設定することを推奨する。

ip bridge1 address 10.255.255.252/22

# heartbeat2 コマンドにより、VPN を通じて定期的に無意味なパケットが

# 送信される。これにより VPN トンネルが維持される。

heartbeat2 myname keepalive

heartbeat2 transmit 1 auth keepalive 10.255.255.255

heartbeat2 transmit interval 30

heartbeat2 transmit enable 1

# 設定を保存し、一旦再起動をする。

save

restart